【WIFI安全】主流加密方式WPA2已经gg,可被KRACK 密钥重安装攻击绕过

本文地址:http://www.moepc.net/?post=3305

介绍:

最早的有线等效保密 WEP是一场灾难,它能够被迅速破解。之后被引入的WPA替代它成为最主流的标准,WPA2则将RC4换为AES。此前围绕WPA2的破解基本都是以猜为核心,比如通过猜测WPS PIN,或者字典暴力破解等。

但到今天为止被广泛使用了十多年的WPA2标准,已经不再安全。

客户端与路由在进行身份验证时,会进行四次握手,这在数学上被证明是安全的。本次的WPA2“密钥重装攻击”,基本原理为利用WPA协议层中的逻辑缺陷,多次重传握手过程中的消息3从而导致重放随机数和重播计数器,为攻击者提供了利用条件。

在协议中还存在一条危险的注释“一旦安装后,就可从内存中清除加密密钥”,若按此注释进行实现,在密钥重装攻击时会从内存中取回已经被0覆盖的key值,从而导致客户端安装了值全为零的秘钥。而使用了wpa_supplicant的Linux及Android设备便因此遭受严重威胁。 整体来说,此次漏洞的危害程度弱于WEP漏洞的影响,但对于Linux及Android设备需额外注意要及时更新修补此漏洞,防止遭受嗅探、劫持等攻击。

由于漏洞缺陷存在于WiFi协议层,这意味着所有支持WPA2的客户端都将遭受影响。根据描述,此密钥重装攻击可用于:

WPA1及WPA2

个人及企业网络

Ciphers WPA-TKIP, AES-CCMP 和 GCMP

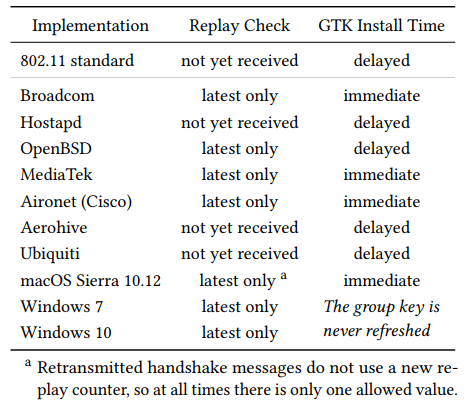

虽然Windows及iOS在实现“4次握手”时,不接受“消息3”的重传(未遵守802.11标准),在4次握手中不会遭到密钥重置攻击的影响,但在Group Key Handshake以及802.11r中的FT handshake中依然可被攻击。

需要注意的是:

此攻击无法破解WIFI密码,同时更改WiFi密码无法缓解此类攻击。

攻击主要面向客户端设备,路由器可能并不需要进行安装更新。

WPA/WPA2协议还是安全的,一些客户端的实现需要更改,可通过向下兼容的方式进行修复,无需更换设备。一旦修复更新发布,请立即为您的设备安装。

通过这个漏洞,可以绕过WPA2加密协议。破解成功后可以监听与劫持。

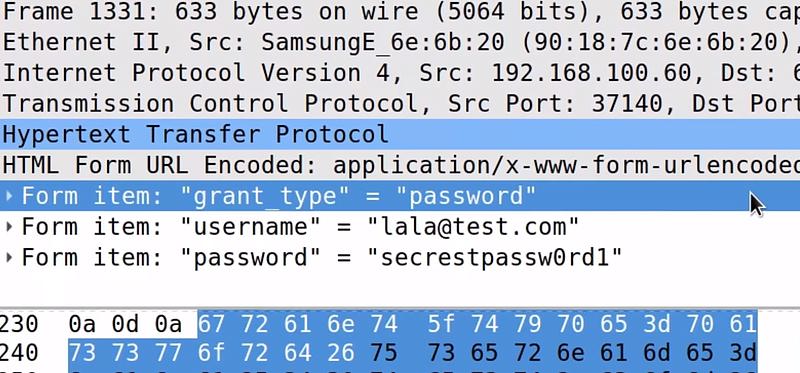

官网的演示

类似于中间人攻击,使用SSL Strip移除HTTPS这层保护,通过KRACK诱导客户端连接到假的AP并重安装密钥为全零,然后就可以抓包直接查看里面的账号密码(通常是WPA2加密的,无法被攻击者读取,但被攻击后受害者的客户端并不知道加密密码(此时为全零),也就无法进行加密,直接可以读取明文)。

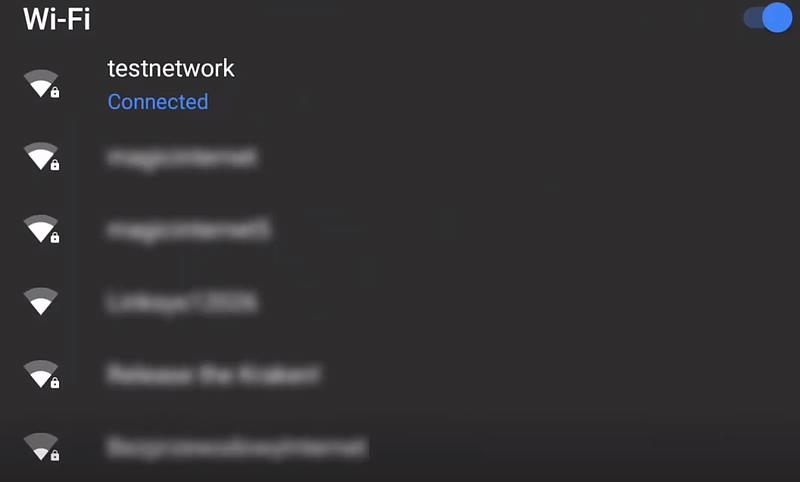

首先用受害者的手机连接testnetwork的正常网络

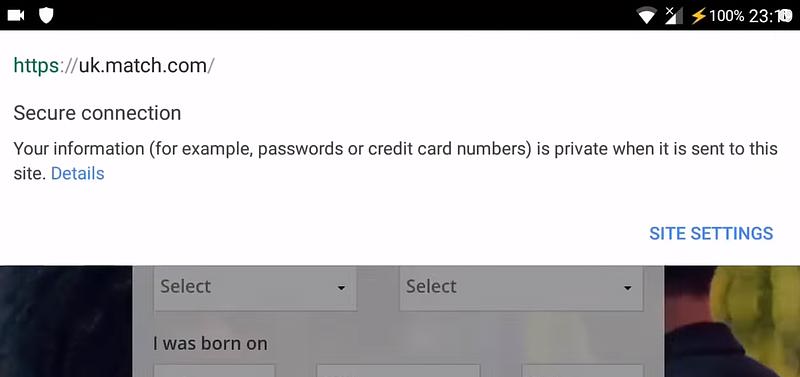

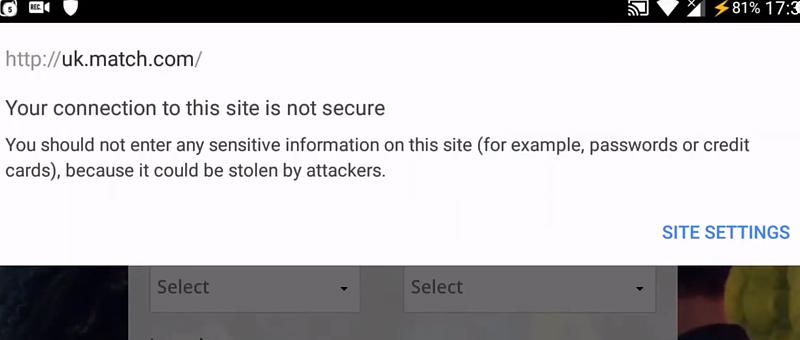

登录社交网站uk.match.com,此时显示HTTPS,处于加密状态

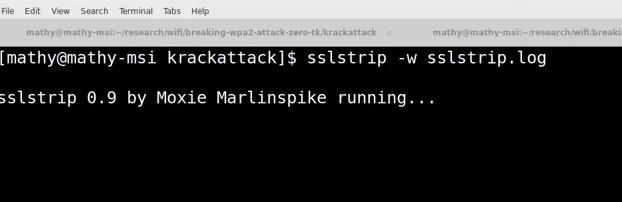

然后启用sslstrip去掉HTTPS,用Wiresharks准备抓包,监听在稍后被设为钓鱼热点的网卡,此时已经准备开始攻击

然后让受害者再一次连接testnetwork,在安全验证的握手过程中强制重新安装了密钥,攻击成功

此时虽然显示Connected,但实际上受害者连接的是另外一个伪造的网络

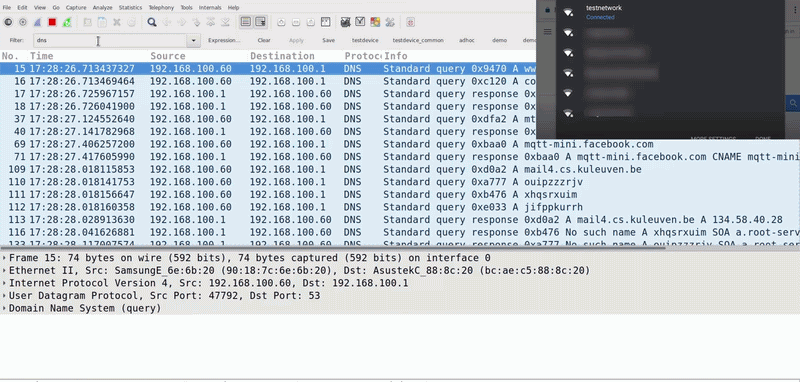

真实热点Real AP:

Ssid: testnetwork

MAC:bc:ae:c5:88:8c:20

Channel:6

被攻击客户端target:

MAC: 90:18:7c:6e:6b:20

伪造同名同MAC热点(Rouge AP):

Ssid: testnetwork

MAC:bc:ae:c5:88:8c:20

Channel:1(信道不同)

本文地址:http://www.moepc.net/?post=3305

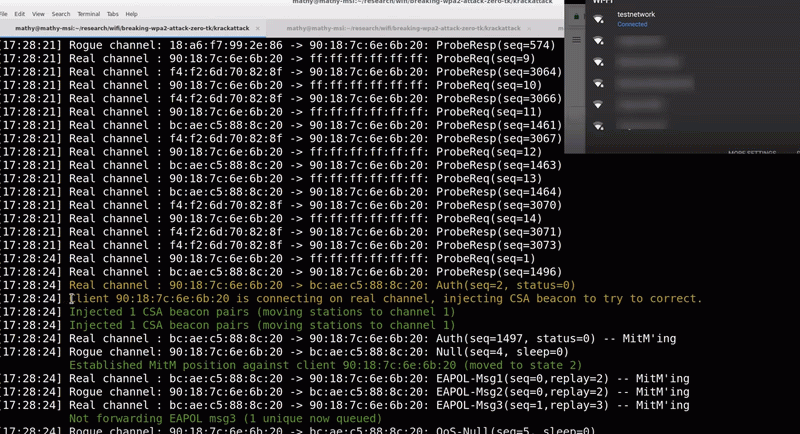

显示受害者正在连接真实网络所在频道(信道6)

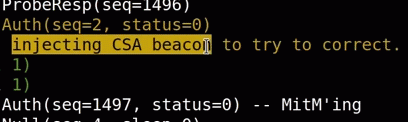

通过注入CSA Beacon强行迫使安卓系统换到信道1的伪造网络,也就是迫使客户端target与rouge AP通信。伪AP向目标target发送Disassociate数据包,使其解除关联

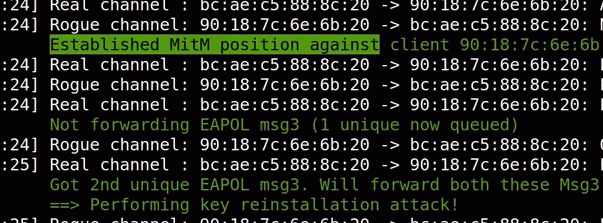

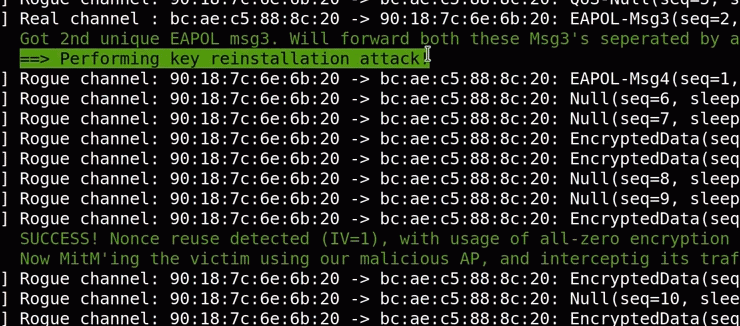

当目标targe与真实AP完成认证过程,准备发起连接时,注入CSA beacon pairs,使信道切换到channel 1 实施中间人攻击,同时客户端状态保持在state 2,接下来开始发送四次握手中的message 3,实施密钥重新安装(Key Reinstallation Attack)攻击。

此时受害者访问match.com不再被HTTPS加密,因为已经受到中间人攻击

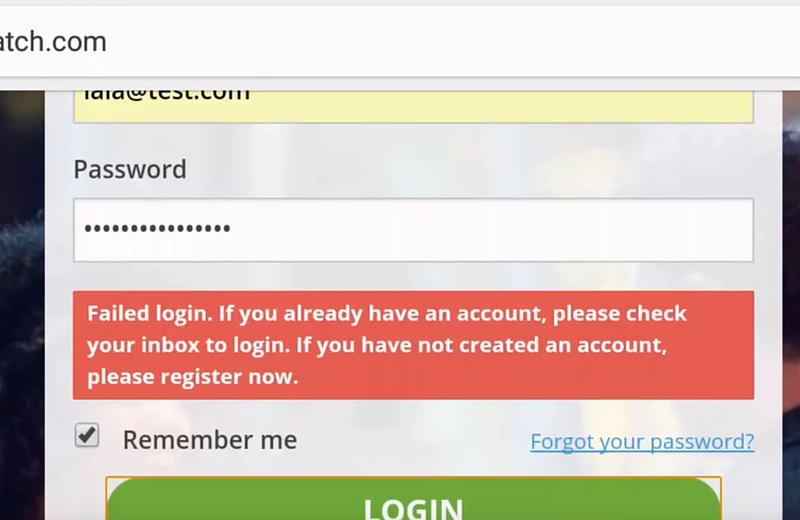

测试目的随便输入了账号密码,当然显示错误

攻击者抓包直接看到了刚才受害者输入的账号密码,通常是WPA2加密的,无法被攻击者读取,但被攻击后受害者的客户端并不知道加密密码(已被重安装为全零密钥),也就无法进行加密,直接可以读取明文

很明显演示的这个攻击需要在既定的范围内才可行,但KRACK攻击的威胁远不只有这些,它还可以被用于向数据加入恶意内容,比如木马,然后潜入其他客户端获取权限。

CVE列表:

CVE-2017-13077

CVE-2017-13078

CVE-2017-13079

CVE-2017-13080

CVE-2017-13081

CVE-2017-13082

CVE-2017-13084

CVE-2017-13086

CVE-2017-13087

CVE-2017-13088

以下为原文机翻,部分修改(虽有少许错误但大部分挺准确):

引入

我们发现了WPA2的严重弱点,WPA2是保护所有现代受保护的Wi-Fi网络的协议。处在受害者范围内的攻击者可以利用密钥重安装攻击(KRACK)入侵这些弱点。具体来说,攻击者可以使用这种新颖的攻击技术来读取先前假定为安全加密的信息。这可能被滥用以窃取敏感信息,如信用卡号,密码,聊天信息,电子邮件,照片等。 该攻击与所有现代受保护的Wi-Fi网络相抗衡。根据网络配置,还可以注入和操作数据。例如,攻击者可能能够将ransomware或其他恶意软件注入网站。

弱点在于Wi-Fi标准本身,而不是单独的产品或实现。因此,WPA2的正确实施可能会受到影响。为了防止攻击,用户必须在安全更新可用时立即更新受影响的产品。请注意,如果您的设备支持Wi-Fi,则很有可能会受到影响。在我们初步的研究中,我们发现Android,Linux,Apple,Windows,OpenBSD,联发科技,Linksys等都受到一些攻击变体的影响。有关特定产品的更多信息,请查阅CERT / CC数据库,或与您的供应商联系。

攻击背后的研究将在计算机和通信安全(CCS)会议和黑帽欧洲会议上发表。我们的详细研究论文已经可以下载了。

演示

作为一个概念验证,我们对Android智能手机执行了密钥的重安装攻击。在这个演示中,攻击者能够解密受害者发送的所有数据。对于攻击者来说,这是很容易完成的,因为我们的密钥重安装攻击对Linux和Android 6.0或更高版本是非常破坏性的。这是因为Android和Linux可以被欺骗(重新)安装一个全零加密密钥(有关详细信息,请参阅下文)。当攻击其他设备时,解密所有数据包是困难的,尽管可以解密大量数据包。在任何情况下,以下演示突出显示攻击者在对受保护的Wi-Fi网络执行密钥重安装攻击时可获得的信息类型:

KRACK Attacks: Bypassing WPA2 against Android and Linux

本文地址:http://www.moepc.net/?post=3305

我们的攻击并不限于恢复登录凭据(即电子邮件地址和密码)。通常,受害者传送的任何数据或信息都可以被解密。另外,根据正在使用的设备和网络设置,还可以解密向受害者发送的数据(例如网站的内容)。虽然网站或应用程式可能会使用HTTPS作为额外的保护层,但我们警告说,在令人担忧的情况下,这种额外的保护措施(仍然可以)被忽略。 例如,HTTPS在以前的非浏览器软件,苹果的iOS和OS X,Android应用程序,Android应用程序,银行应用程序中都被绕过,甚至在VPN应用中。

细节

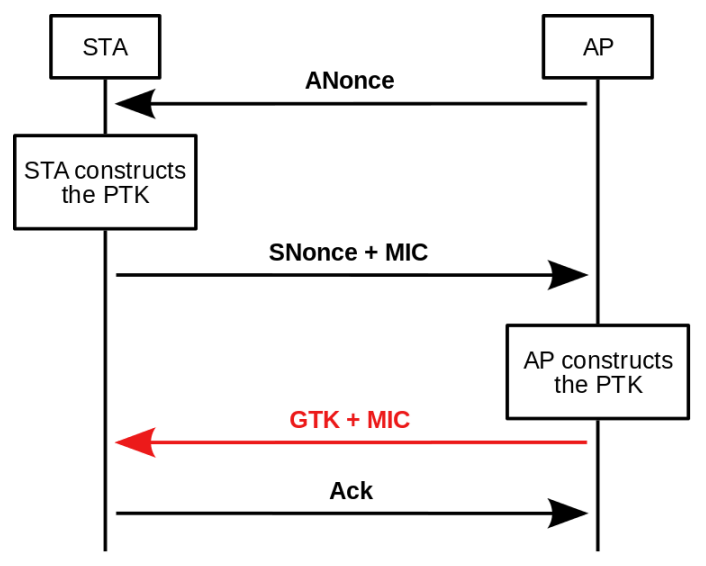

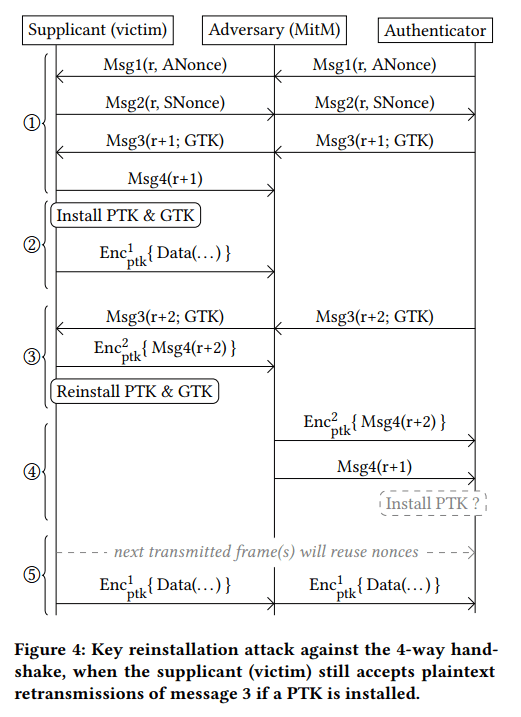

我们的主要攻击是针对WPA2协议的四次握手。当客户端要加入受保护的Wi-Fi网络时,执行握手,并用于确认客户端和接入点都具有正确的凭据(例如,网络的预共享密码)。同时,4路握手还协商一种新的加密密钥,用于加密所有后续流量。目前,所有现代保护的Wi-Fi网络都使用4路握手。这意味着所有这些网络都受到我们攻击的(某些变体)的影响。例如,攻击针对个人和企业Wi-Fi网络,针对较旧的WPA和最新的WPA2标准,甚至针对仅使用AES的网络。 我们对WPA2的所有攻击都使用一种称为重安装攻击(KRACK)的新技术:

密钥重安装攻击:总括

在密钥的重新安装攻击中,对手将受害者用于重安装已经在使用的密钥。这是通过操纵和重播加密握手消息来实现的。当受害者重安装密钥时,诸如增量发送分组号(即随机数)和接收分组号(即重播计数器)的相关参数被重置为其初始值。本质上,为了保证安全性,只能安装和使用一次密钥。不幸的是,我们发现这不是WPA2协议的保证。通过操纵加密握手,我们可以在实践中滥用这种弱点。

密钥重安装攻击:针对4路握手的具体示例

正如研究论文的介绍所述,密钥重安装攻击的想法可以归纳如下。当客户端加入网络时,它执行四次握手来协商一个新的加密密钥。在接收到4路握手信息3后,将会安装该密钥。一旦安装了密钥,它将用于使用加密协议对正常数据帧进行加密。然而,由于消息可能丢失或丢失,如果接收点(AP)没有收到适当的响应作为确认,则将重传消息3。结果,客户端可以多次接收消息3。每次收到该消息时,它将重新安装相同的加密密钥,从而重置增量发送分组号(随机数),并接收加密协议使用的重播计数器。我们显示攻击者可以通过收集和重播4次握手的消息3的重传来强制这些随机复位。通过以这种方式强制重用,可以攻击加密协议,例如可以重放,解密和/或伪造数据包。同样的技术也可以用来攻击组密钥,PeerKey,TDLS和快速BSS过渡握手。

实际影响

在我们看来,最广泛和最具影响力的攻击是四次握手的密钥重安装攻击。我们根据两个观察结果作出判断。首先,在我们自己的研究中,我们发现大多数客户受到影响。第二,对手可以使用此攻击来解密客户端发送的数据包,从而拦截敏感信息,如密码或Cookie。分组的解密是可能的,因为密钥重安装攻击导致传输随机(有时也称为分组号或初始化向量)被重置为零。因此,与过去已经使用的随机数值一起使用相同的加密密钥。反过来,这将导致WPA2的所有加密协议重新使用密钥流加密数据包时。如果重用密钥流的消息具有已知内容,则导出所使用的密钥流变得微不足道。然后,该密钥流可以用于使用相同的随机数来解密消息。当没有已知的内容时,解密数据包是困难的,尽管在几种情况下仍然是可能的(例如,英文文本仍然能被解密)。 实际上,找到具有已知内容的数据包不是问题,因此应该假设任何数据包都可以被解密。

解密数据包的能力可用于解密TCP SYN数据包。这允许对手获取连接的TCP序列号,并劫持TCP连接。因此,即使使用WPA2,对手现在可以对打开的Wi-Fi网络执行最常见的攻击:将恶意数据注入未加密的HTTP连接。例如,攻击者可以滥用这种方式将篡体或恶意软件注入受害者访问的网站。

如果受害者使用WPA-TKIP或GCMP加密协议,而不是AES-CCMP,这种影响尤其是灾难性的。 针对这些加密协议,nonce重用使得对手不仅可以解密,而且可以伪造和注入数据包。此外,因为GCMP在两个通信方向上使用相同的认证密钥,并且如果随机数被重用,则该密钥可以被恢复,所以特别受到影响。请注意,目前正在以无线千兆(WiGig)的名义推出对GCMP的支持,预计在未来几年内将以高速率采用。

数据包可以被解密(可能被伪造)的方向取决于握手被攻击。简化,当攻击4路握手时,我们可以解密(和伪造)客户端发送的数据包。当攻击Fast BSS Transition(FT)握手时,我们可以解密(和伪造)发送给客户端的数据包。最后,我们的大多数攻击还允许播放单播,广播和多播帧。有关详细信息,请参阅我们研究论文的第6节。

请注意,我们的攻击无法恢复Wi-Fi网络的密码。它们也不会在四次握手期间恢复(任何部分)新协商的加密密钥。

Android和Linux

我们的攻击对于2.4以上的wpa_supplicant(通常在Linux上使用的Wi-Fi客户端)尤其严重。在这里,客户端将安装一个全零加密密钥,而不是重新安装真正的密钥。这个漏洞似乎是由Wi-Fi标准中的一个注释造成的,建议在第一次安装之后,从内存中清除加密密钥。当客户端现在接收到四次握手的重传消息3时,它将重新安装现在已经清除的加密密钥,有效安装全零密钥。由于Android使用wpa_supplicant,Android 6.0及更高版本也包含此漏洞。这使得拦截和操纵这些Linux和Android设备发送的流量变得微不足道。 注意当前41%的Android设备容易受到我们攻击特别破坏性的影响。

分配的CVE标识符

分配了以下常见漏洞和披露(CVE)标识符,以跟踪哪些产品受到密钥重安装攻击的特定实例的影响:

CVE-2017-13077:在四次握手中重安装成对加密密钥(PTK-TK)。

CVE-2017-13078:在四次握手中重安装组密钥(GTK)。

CVE-2017-13079:在四次握手中重安装完整性组密钥(IGTK)。

CVE-2017-13080:在组密钥握手中重安装组密钥(GTK)。

CVE-2017-13081:在组密钥握手中重安装完整性组密钥(IGTK)。

CVE-2017-13082:在处理它时接受重发的快速BSS过渡(FT)重新关联请求并重安装成对加密密钥(PTK-TK)。

CVE-2017-13084:在PeerKey握手中重安装STK密钥。

CVE-2017-13086:在TDLS握手中重安装隧道直连设置(TDLS)PeerKey(TPK)密钥。

CVE-2017-13087:处理无线网络管理(WNM)睡眠模式响应帧时重安装组密钥(GTK)。

CVE-2017-13088:处理无线网络管理(WNM)睡眠模式响应帧时重安装完整性组密钥(IGTK)。

请注意,每个CVE标识符表示密钥重安装攻击的特定实例。这意味着每个CVE ID都描述了特定的协议漏洞,因此许多供应商都受到每个CVE ID的影响。您还可以阅读CERT / CC的漏洞注释VU#228519,了解哪些产品已知会受到影响。

论文

我们在攻击背后的研究论文题目是重安装攻击:强制WPA2中的Nonce重用,并将在2017年11月1日星期三的计算机和通信安全(CCS)会议上进行介绍。

本文地址:http://www.moepc.net/?post=3305

虽然这篇文章现在公布,但已经在2017年5月19日提交审查。之后,只做了微小的改变。因此,文中的调查结果已经有几个月了。与此同时,我们发现了更轻松的技术来进行四次握手的密钥重安装攻击。使用我们的新型攻击技术,现在无需利用只接受4路握手消息3的加密重传的实现。特别地,这意味着攻击macOS和OpenBSD比本文中讨论的容易得多。

我们想强调下列附录和勘误表:

附录:wpa_supplicant v2.6和Android 6.0+

Linux的wpa_supplicant v2.6也容易在四路握手中安装全零加密密钥。这是由John A. Van Boxtel发现的。因此,高于6.0的所有Android版本也受到攻击的影响,因此可能会被骗到安装全零加密密钥。新的攻击通过以与原始消息1中使用的相同的ANonce注册伪造的消息1,然后将重传的消息3转发给受害者。

附录:其他易受攻击的握手

在本文初步研究之后,我们发现TDLS握手和WNM睡眠模式响应框架也容易受到密钥的重安装攻击。

所选勘误

在攻击阶段3的图9中,从对手发送给认证者的帧应该是ReassoReq而不是ReassoResp。

工具

我们制作了脚本来检测4路握手,群组密钥握手或快速BSS过渡(FT)握手的实施是否容易受到密钥的重安装攻击。一旦我们有时间清理使用说明,这些脚本将被释放。

我们还制作了一个概念验证脚本,利用了某些Android和Linux设备中存在的全零密钥(重新)安装。这个脚本是我们在演示视频中使用的脚本。一旦每个人都有合理的机会更新他们的设备,就会被释放(我们有机会准备发布的代码库)。我们指出,我们的概念验证脚本的可靠性可能取决于受害者对真实网络的接近程度。如果受害者非常接近真正的网络,脚本可能会失败,因为受害者将始终直接与真实网络通信,即使受害者(强制)在与该网络不同的Wi-Fi信道上。

Q&A

我们现在需要WPA3吗?

不,幸运的是,实现可以向后兼容的方式进行修补。这意味着修补的客户端仍然可以与未打补丁的接入点进行通信,反之亦然。换句话说,修补的客户端或接入点发送与以前完全相同的握手消息,并且在与之完全相同的时刻。但是,安全更新将确保密钥只能安装一次,从而防止我们的攻击。再一次,一旦安全更新可用,更新所有设备。

我应该更改Wi-Fi密码吗?

更改Wi-Fi网络的密码并不能防止(或减轻)攻击。所以您不必更新Wi-Fi网络的密码。相反,您应该确保所有设备都已更新,还应更新路由器的固件。更新您的路由器后,您可以选择更改Wi-Fi密码作为额外的预防措施。

我使用的WPA2只有AES。那也很脆弱?

是的,那个网络配置也很脆弱。攻击对WPA1和WPA2,针对个人和企业网络以及所使用的任何加密套件(WPA-TKIP,AES-CCMP和GCMP)都有效。所以每个人都应该更新他们的设备,以防止攻击!

您在本网站使用“我们”这个词。我们是谁

我使用“我们”一词,因为这是我以前在论文中写的。在实践中,所有的工作都是由我完成的,而我是Mathy Vanhoef。我的优秀主管以荣誉作者身份加入研究论文,获得了出色的总体指导。但所有的真正的工作都是我自己做的。所以作者的学术论文列表不代表工作分工 :)

我的设备容易受攻击吗?

大概。任何使用Wi-Fi的设备都很容易受到攻击。联系您的供应商了解更多信息。

如果我的路由器没有安全更新怎么办?

我们的主要攻击是针对4路握手,不利用接入点,而是针对客户端。因此,您的路由器可能不需要安全更新。我们强烈建议您联系您的供应商了解更多详情。一般来说,您可以尝试通过禁用客户端功能(例如用于中继器模式)并禁用802.11r(快速漫游)来减轻对路由器和接入点的攻击。对于普通家庭用户,您的优先级应该是更新笔记本电脑和智能手机等客户端。

你是怎么发现这些漏洞的?

在对另一篇论文的最终版本(即相机准备)进行工作时,我重新检查了一些关于OpenBSD执行4次握手的声明。在某种意义上,我正在放松,因为我应该只是完成论文,而不是盯着代码。但是在那里,我检查了一些我已经读了一百次的代码,以避免在下一段工作。那时候对ic_set_key的一个特别的调用引起了我的注意。当处理4路握手的消息3时,将调用此功能,并将成对密钥安装到驱动程序。在盯着那行代码的时候,我以为“哈。我不知道如果该函数被调用两次会发生什么“。当我(正确地)猜到调用它两次可能会重置与键相关联的随机数。而且由于消息3可以被接入点重传,实际上它可能被称为两次。“更好地记下这个。其他供应商也可能会将此功能称为两次。但是让我们先来写这篇文章…“。几周后,在完成论文和完成其他工作之后,我更详细地研究了这个新想法。其余的是历史。

4路握手在数学上被证明是安全的。你的攻击怎么可能?

简单的答案是正式证明不能确保一键安装。相反,它只保证协商密钥保密,握手信息不能被伪造。

在我们的研究论文的介绍中提到了更长的答案:我们的攻击并不违反四次握手正式分析证明的安全属性。特别地,这些证明表明协商的加密密钥保持私有,并且客户端和接入点(AP)的身份被确认。我们的攻击不会泄露加密密钥。另外,虽然使用TKIP或GCMP可以伪造正常的数据帧,但是攻击者不能伪造握手信息,因此在握手期间不能模仿客户端或AP。因此,在四次握手的正式分析中证明的属性仍然是真实的。但是,问题在于证明不会对密钥安装进行建模。换句话说,正式模型没有定义何时应该安装协商密钥。在实践中,这意味着同一个密钥可以多次安装,

纸面上的一些攻击似乎很难

我们采取后续工作,使我们的攻击(例如macOS和OpenBSD)显着地更普遍,更容易执行。所以尽管我们同意这篇文章中的一些攻击方案是不切实际的,但是不要让这个愚弄你相信密钥的重安装攻击不能在实践中被滥用。

如果攻击者可以做中间人攻击,为什么他不能解密所有的数据?

如演示所述,攻击者首先在受害者和真正的Wi-Fi网络(称为基于频道的中间人位置)之间首先获得了一个中间人位置(MitM )。但是,MitM的位置并不能使攻击者解密数据包!这个位置只允许攻击者可靠地延迟,阻止或重放加密的数据包。所以在攻击的这一点上,他或她还不能解密数据包。相反,可靠地延迟和阻止数据包的能力用于执行密钥重安装攻击。执行密钥重安装攻击后,数据包可以解密。

人们已经在利用这个漏洞吗?

我们无法确定这个漏洞是否已经(或正在被)在被积极利用。也就是说,密钥的重安装实际上可以自发发生,没有对手存在!这可能例如如果握手的最后一个消息由于背景噪声而丢失,导致先前消息的重传。当处理这个重新发送的消息时,可以重安装密钥,导致非常重用,就像在真正的攻击中一样。

我应该暂时使用WEP,直到我的设备被修补?

别!继续使用WPA2。

Wi-Fi标准是否会更新以解决这个问题?

似乎已经达成了共识,Wi-Fi标准应该更新,以明确地防止我们的攻击。这些更新可能会与较早的WPA2实现向后兼容。时间将告诉标准是否以及如何更新。

Wi-Fi联盟是否也解决了这些漏洞?

对于不熟悉Wi-Fi的用户,Wi-Fi联盟是一个证明Wi-Fi设备符合某些互操作性标准的组织。除此之外,这确保来自不同供应商的Wi-Fi产品一起工作。

Wi-Fi联盟有计划帮助解决发现的WPA2漏洞。总结说,他们会:

需要在其全球认证实验室网络中测试此漏洞。

提供漏洞检测工具供任何Wi-Fi Alliance成员使用(此工具基于我自己的检测工具,用于确定设备是否容易受到某些发现的重安装攻击)。

向设备供应商广泛介绍有关此漏洞的详细信息,包括补救措施。此外,鼓励供应商与他们的解决方案提供商合作,快速整合任何必要的补丁。

沟通用户的重要性,以确保他们已经从设备制造商安装了最新推荐的安全更新。

为什么使用match.com作为演示视频的例子?

用户在match.com等网站上共享很多个人信息。所以这个例子突出了攻击者可以获得的所有敏感信息,希望通过这个例子,人们也可以更好地认识到潜在的(个人)的影响。我们也希望这个例子让人们了解这些约会网站可能收集的所有信息。

如何防止这些类型的错误?

我们需要对协议实现进行更严格的检查。这需要学术界的帮助和额外的研究!与其他研究人员一起,我们希望组织研讨会来改进和验证安全协议实现的正确性。

为什么域名krackattacks.com?

首先,我知道,KRACK攻击是赘言,因为KRACK代表? EY [R einstallation 一个 TTA CK,因此已经包含这个词的攻击。但域名是韵律,所以这就是为什么使用。

你因为这个bug获得了什么奖赏?

我还没有申请任何抓bug的奖励,也没有收到一个。

这种攻击与其他针对WPA2的攻击相比如何?

这是首个针对不依赖于密码猜测的WPA2协议的攻击。实际上,对WPA2启用的网络的其他攻击是针对诸如Wi-Fi保护设置(WPS)等周边技术,或者是对老式标准(如WPA-TKIP )的攻击。换句话说,现有的攻击都不是针对WPA2协议中定义的4路握手或密码套件。相比之下,我们对4路握手(和其他握手)的密钥重安装攻击强调了WPA2协议本身的漏洞。

其他协议是否也受到密钥重安装攻击的影响?

我们期望其他协议的某些实现可能容易遭受类似的攻击。因此,考虑到这种攻击来审计安全协议实现是一个好主意。然而,我们认为其他协议标准不太可能受到类似攻击的影响(或至少我们希望的)。然而,审计其他协议仍然是个好主意!

是否有更高分辨率版本的标志?

是的。很感谢去做标志的那个人!

您什么时候首先通知卖方有关该漏洞?

我们向2017年7月14日左右测试产品的供应商发出了通知。在与这些供应商沟通之后,我们意识到我们发现的弱点有多普遍(只有当我真正说服自己时,确实是一个协议的缺点,而不是一套实现错误)。在这一点上,我们决定让CERT / CC帮助披露这些漏洞。反过来,CERT / CC于2017年8月28日向供应商发出了广泛的通知。

为什么OpenBSD在解禁之前偷偷地发布补丁?

在CERT / CC参与协调之前,于2017年7月15日向OpenBSD通报了该漏洞。Theo de Raadt很快就回答并批评了这个暂时的披露截止日期:“在开放源码世界中,如果一个人写错了,并且要坐一个月,那是非常沮丧的”。请注意,我已经为OpenBSD写了一个建议的差异,当时在8月底的初步披露截止日期。作为妥协,我允许他们默默地补丁漏洞。事后看来,这是一个坏的决定,因为其他人可能通过检查他们的无声补丁来重新发现漏洞。为了避免今后出现这个问题,OpenBSD现在将接收更接近封锁结束的漏洞通知。

你觉得还会找到其他WIFI漏洞吗?

“我想我们才刚刚开始。” – 士官长,光环1

本文地址:http://www.moepc.net/?post=3305

Discovered by Mathy Vanhoef of imec-DistriNet, KU Leuven

via:https://www.krackattacks.com/

部分来自于360天马安全团队的内容

没救了,国产安卓魔改管生不管养的主儿。

关闭SSID宣传

万能蹭也找不到你wifi名称,更别说破解

@路人养成方法:关闭SSID广播只能防最低级的

对于KRACK没有任何作用

@路人养成方法:所以如果有路由器更新就尽快。

怕是真凉了

操。这个漏洞够大。配合各种支付。大家记住支付时一定要用自己的移动网络,不要用WiFi。

用于公共waifu的。